Хакеры могут превратить Google Calendar в инструмент управления вредоносным ПО

Корпорация Google обнаружила новую угрозу в своем сервисе "Google Календарь", предупреждая о возможности использования его хакерами для скрытой передачи команд вредоносным программам, маскируя их под обычные записи в календаре. Это открытие представляет серьезные риски для кибербезопасности, поскольку такие действия могут быть трудно обнаружены.

Интересно, что сама Google признает, что "Календарь" может использоваться для передачи команд вредоносным программам. Это вызвано тем, что многие вирусы, как только они проникают в систему жертвы, требуют удаленного управления от злоумышленников. Для этого обычно создается инфраструктура "команд и управления" (Command and Control или C2). Хакеры обычно посылают команды своему вредоносному программному обеспечению через так называемый C2-сервер. Однако они теперь нашли способ использовать легитимные сервисы, такие как облачные хранилища и почтовые службы, для скрытой коммуникации.

В прошлом, хакеры уже использовали такие сервисы, как Dropbox, Amazon Web Services, Google Drive и Gmail, для подобных целей, что позволяло им маскировать свою активность под обычный интернет-трафик, затрудняя обнаружение антивирусными программами и специалистами по кибербезопасности.

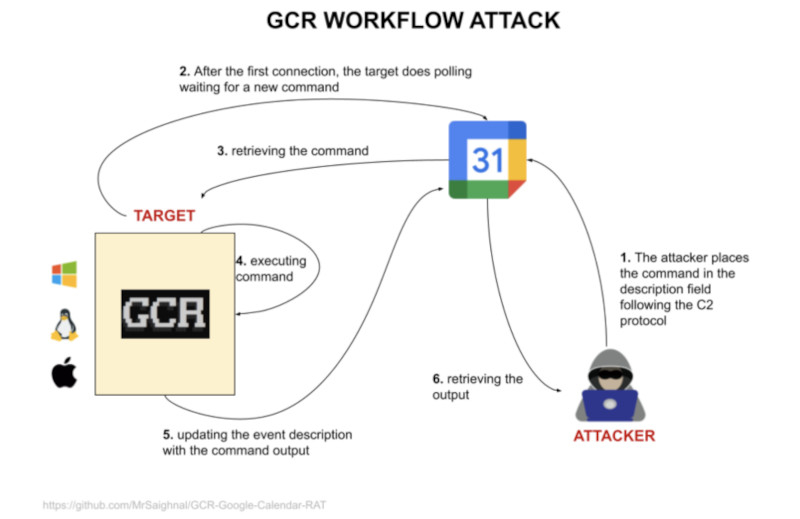

Сейчас Google обращает внимание на потенциальную опасность использования "Календаря" в качестве нового инструмента для C2-коммуникаций. В их докладе о будущих угрозах они ссылаются на исследование в области кибербезопасности, в котором эксперт под псевдонимом MrSaighnal продемонстрировал методику использования "Google Календарь" злоумышленниками.

Эта методика, названная Google Calendar RAT (GCR), предполагает размещение команд C2 в описаниях событий в календаре. Вредоносное программное обеспечение, установленное хакерами, может регулярно проверять аккаунт "Google Календарь" на наличие новых команд и выполнять их на зараженном устройстве. По словам разработчика, GCR взаимодействует исключительно через легитимную инфраструктуру, управляемую компанией Google, что затрудняет обнаружение подозрительной активности защитниками.

- Также по теме

- Какие смартфоны первыми получат Android 15?

- Пользователи Android-смартфонов получают возможность отправлять эмодзи во время телефонных звонков

- Компактность, отличные камеры и низкая цена: Что известно о Google Pixel 8a?

- Alphabet впервые в своей истории выплатит дивиденды

- Приложение Google Gemini уже доступно для старых версий Android

- Google разрабатывает бюджетные умные часы

- Самые читаемые

месяц

неделя

день

- Мощная солнечная вспышка класса M9.5: Как и почему она привела к отключению радиосвязи в Тихом океане? 16433

- Что случится с Землей, если Луна исчезнет? 1878

- 5 смартфонов Xiaomi, которые не стоит покупать 1419

- Есть ли в Солнечной системе девятая планета? Ученые нашли новые доказательства 1140

- В России смартфон загорелся прямо в руке ребенка 1015

- Закрытие завода по производству iPhone в Китае породило новый город-призрак 943

- Представлен эксклюзивный смартфон Redmi Note 13 Pro+, посвященный Месси и сборной Аргентины 918

- Как понять, насколько смартфон защищен от воды и пыли? 840

- iPhone 16 может получить заднюю панель из цветного матового стекла, ожидается 7 разных цветов 838

- Прибыль Samsung взлетела на впечатляющие 932,8%: Что к этому привело? 826

- Архив