Пользователям iPhone рекомендуют отключить iMessage: Какими риски в нем таятся?

Представители Trust Wallet рекомендуют пользователям iPhone временно отключить iMessage, чтобы предотвратить возможные атаки со стороны хакеров...

Представители Trust Wallet рекомендуют пользователям iPhone временно отключить iMessage, чтобы предотвратить возможные атаки со стороны хакеров...

В России и СНГ критичные инциденты чаще всего были связаны с киберучениями разного типа (41% от общего количества инцидентов высокой критичности) и целевыми атаками с непосредственным участием человека (28%)...

Решения компании в 2023 году среагировали на 135 980 457 попыток открыть вредоносное вложение...

Если телефон начинает отправлять сообщения без ведома пользователя, это уже очень серьезная причина для беспокойства...

Если часто закрывать регулярно используемые приложения на Android-смартфоне, это будет способствовать более быстрой разрядке телефона...

Если вы не хотите, чтобы ваш смартфон «подхватил» вирусы, которые могут скомпрометировать персональные, в том числе финансовые данные, эксперты рекомендуют принять ряд довольно простых, но эффективных мер...

С виртуальными копиями удостоверений личности мошенники могут подавать заявки на получение кредитов, оформлять онлайн-микрозаймы и открывать фирмы-однодневки...

По его словам, на возможное прослушивание устройства могут указывать такие признаки как постоянный нагрев или быстрая разрядка батареи...

Троян, как и многие подобные вирусы, обычно внедряется в пиратские версии программ...

Квантовые компьютеры смогут аннулировать все существующие системы шифрования уже к 2030 году. Об этом ...

В последнее время системы искусственного интеллекта стали лучше понимать контекст информации, а также научились взламывать защиту других ИИ...

Специалисты проанализировали Java-продукты, в которых используется десериализация — процесс восстановления структуры данных из закодированного состояния...

В ходе опроса, проведенного в рамках исследования, каждый четвертый участник (25%) признался, что сталкивался с потерей данных на работе...

Некоторые приложения, имеющие вполне «легальный» доступ к микрофону, могут скрытно сохранять все записи и фактически шпионить за пользователями...

В России была разработана нейросеть, способная выявлять владельцев анонимных Telegram-каналов. Этот искусственный интеллект, получивший имя "Товарищ майор", находится в стадии ...

Редакция NEWS.am Tech представляет вашему вниманию несколько полезных советов для малого бизнеса по обеспечению кибербезопасности — даже при ограниченном количестве ресурсов...

Самой частой схемой обмана является подделка формы для доставки — ссылки на них мошенники, представляющиеся продавцами...

Эти методы могут помочь пользователям в выявлении шпионского софта на их мобильных устройствах, обеспечивая дополнительный уровень безопасности...

Анализ показал, что в этих фальшивых обновлениях содержатся вирусы RedLine, Amadey и Lumma...

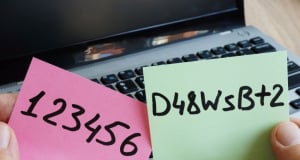

Список был составлен разработчиками менеджера паролей NordPass совместно с исследователями информационной безопасности...

Профилирование, как объяснил аналитик, подразумевает составление портрета пользователя для рекламодателя...

Эти уязвимости могут быть использованы злоумышленниками для обхода системы защиты и несанкционированного доступа к ноутбукам от таких крупных производителей, как Dell, Lenovo и Microsoft...

Этот вирус был впервые замечен весной 2023 года, и он представляет серьезную угрозу для безопасности Mac-пользователей...

Их цель — заставить пользователей кликнуть на сслылку. Скорее всего, пользователь попадает на какой-нибудь сайт, где у него попросят ввести данные банковской карты...

Среди уязвимых драйверов затронуты продукты от компаний AMD, Intel, NVIDIA, Dell и Phoenix Technologies...

Pegasus — это шпионская программа, которую разработала частная израильская компания NSO Group и которую продают правительствам разных стран — с «благими намерениями»...

В рамках саммита Silicon Mountains 2023 Эрик Ведель участвовал в панельной дискуссии, посвященной теме «умного бизнеса», и рассказывал о кибербезопасности и ее значении и для бизнеса, и для государства...

Международный комитет Красного Креста (МККК) предложил восьмь правил для хакеров, вовлеченных в кибервойны...

Кроме функций для защиты, которые включены в мессенджере по умолчанию, в Viber есть большое количество дополнительных опций для обеспечения еще большей безопасности...

NIST классифицирует обнаруженную в браузерах уязвимость как серьезную. Разработчики же признают, что эта уязвимость довольно активно использовалась злоумышленниками...

NEWS.am Tech рассказывает о том, что такое фишинг, как он работает и что вы можете сделать, чтобы не стать жертвой мошенников...

До удаления поста некоторые пользователи уже успели откликнуться на подлог и войти в свои криптокошельки через фишинговую ссылку, что привело к утрате значительных сумм...

Особенности работы с искусственным интеллектом, с технологиями машинного обучения и с ...

Уязвимость, согласно оценкам Могими, охватывает миллионы компьютеров по всему миру. Она существует в процессорах Skylake, Tiger Lake и Ice Lake, выпущенных Intel с 2015 по 2020 год...

Суть нововведения заключается в том, что пользователи смогут входить в свои учетные записи WhatsApp на различных устройствах, используя специальные биометрические ключи доступа...

Исследователи разработали нейросетевую модель, которая с точностью до 95% способна распознавать звуки нажатия каждой клавиши на клавиатуре...

Нововведение доступно в приложениях WhatsApp и Viber в операционных системах iOS и Android...

Как же можно безопасно подключаться к таким сетям? Специалисты рекомендуют соблюдать несколько важных правил...

Новые ограничения, введенные платформой, направлены на сокращение спама и предотвращение отправки непристойного контента, особенно женщинам...

Злоумышленники нацелены на приложения, такие как Telegram, Signal, WhatsApp, Viber и Facebook Messenger...

Рост интереса к ноутбукам без ОС связан с возрастающим спросом на пиратские версии операционной системы Windows...

По словам исследователей, занимающихся предотвращением распространения вредоносных программ в Minecraft, BleedingPipe может быть легко загружен на компьютеры пользователей вместе с одним из модов игры...

Пользователи делятся с приложениями все большим количеством личной информации, и темная сторона этих самых приложений становится все более серьезной проблемой...

Первое предупреждение о проблеме появилось 26 июня, когда один из пользователей Steam сообщил об атаке на форуме игры...

Как работают технологии шифрования и как защитить свои данные?..

Конфиденциальная информация, содержащаяся в смартфонах, обычно довольно плохо защищена, и многие злоумышленники при желании могут получить к ней доступ...

Митник будет погребен на кладбище царя Давида в Лас-Вегасе...

«Следящие» ссылки, по словам специалиста, создаются при помощи специальных сервисов-геологеров типа Seeker, Trape, TrackUrl и других...

Как себя следует вести, если вам звонят с незнакомого номера, чтобы не стать жертвой телефонных мошенников?..

Деактивация аккаунта не означает его полное удаление: профиль и переписка сохраняются на серверах WhatsApp в течение 30 дней...

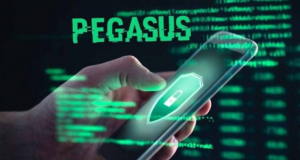

Можно, например, взять первые буквы из каждого слова строки и дополнить их специальными символами и цифрами...

Чаще всего самые слабые пароли используют «простые» пользователи — примерно в 65% случаев их пароли можно взломать всего за минуту...

Злоумышленники запустили мошеннические ресурсы, с помощью которых якобы можно бесплатно «накрутить» подписчиков в Threads...

По данным издания, в тексте политики конфиденциальности компании указывается, что Canon позволяет своим устройствам собирать данные в маркетинговых целях...

Злоумышленники нередко намеренно распространяют вирусы, которые собирают всю информацию со смартфонов людей...

Проверять телефон на наличие вирусных программ специалист советует с помощью специальных приложений-антивирусов...

На основе анализа задержек при доставке текстовых сообщений можно понять, где находится получатель этих сообщений...

Для обеспечения безопасности устройства также рекомендуется отключать функцию автоматического подключения к Wi-Fi...

По его словам, речь идет не об Испании, а о Латинской Америке: если судить по случаям ареста и расследованиям, можно прийти к выводу, что в Латинской Америке довольно много хакеров...

Для получения галочки верификации компании и организации должны пройти специальную процедуру проверки...

Во избежание заражения девайса вредоносными приложениями специалист рекомендует не скачивать их с непроверенных ресурсов и странных сторонних магазинов приложений...

Уязвимость позволяла запустить произвольный код на компьютерах Apple...

Это командная стратегическая игра, в которой демонстрируется влияние кибербезопасности на эффективность и доходы коммерческой организации...

Современные смартфоны собирают данные о местоположении, сделанных фотографиях и много о чем другом, независимо от того, включен ли интернет...

Когда выяснилось, что приложение заражено трояном, его из Google Play удалили, но до этого его успели скачать более 50 000 человек...

За некоторыми гражданскими лицами в Армении велась слежка с использованием шпионской программы Pegasus от израильской компании NSO Group...

По данным издания, «явное большинство» высокопоставленных ИТ-руководителей из военных служб выступает против отказа от старого софта...

Как ни странно, уже не одно десятилетие в этом списке остаются такие пароли как «123456», «guest», «qwerty», «abc123» и другие. По словам специалистов, что 83% паролей из списка можно взломать менее чем за 1 секунду...

Схема довольно проста: пользователю предлагается авторизоваться в боте, который якобы может найти интимные фотографии его друзей и знакомых...

В отличие от NSO Group, продающей Pegasus лишь правительствам стран, QuaDream, похоже, готов продавать свою разработку каждому, кто может за нее заплатить...

Даже если это не только цифры, но также символы, заглавные и строчные буквы, ИИ взламывает такие пароли мгновенно...

Хакер утверждает, что некоторые файлы помечены как «СЕКРЕТНО» или «СОВЕРШЕННО СЕКРЕТНО»...

Pegasus — хакерская или шпионская программа, которая продается израильской NSO Group по официальной лицензии…

Как можно защитить смартфон от взлома? Представляем вашему вниманию несколько полезных советов...

Злоумышленник в 2020 году попытался продать похищенные данные на онлайн-форуме. Он указал, что база данных включает «имена, сведения о поле ․․․

В рамках данной атаки хакеры не пытались похитить важные данные, а лишь хотели заработать. Однако такие же атаки злоумышленники могут использовать для кражи данных, в том числе — государственной важности...

Злоумышленники украли такие данные как имена абонентов, платежные адреса и адреса электронной почты, номера телефонов, дни рождения, номера учетных записей T-Mobile и информацию о получаемых от оператора услугах...

Атака была совершена методом вброса учетных данных — это тип кибератаки, при которой хакер пытается получить доступ к учетной записи, используя реальные данные того же человека, украденные с другого ресурса...

Специалисты советуют «ни при каких условиях не вводить код аутентификации, полученный от Telegram, нигде, кроме самого приложения Telegram»...

По статистике Positive Technologies, в 2021 году «обычная» база данных могла стоить $200-250, а в 2022-м за нее не заплатят больше $100-150...

Ранее Маск горовил, что «Twitter на полной скорости движется к банкротству», и ежедневные потери могут достигать $4 млн...

Такие результаты получили специалисты аналитической компании…

Pegasus – израильская программа, которая позволяет получить доступ к файлам зараженного телефона, включать камеру, просматривать чаты, узнавать местонахождение человека и так далее...

Интересно, что примерно половина записей в утечке относится к Пензенской области России...

Среди утешких файлов находится база данных со списком сотрудников, где включены также строки с информацией...

В июле 2022 года некий хакер потребовал на хакерском форуме 30 000 долларов за персональные данные 5,4 млн пользователей Twitter, похищенных в декабре 2021 года...

В рамках одного из наиболее распространенных сценариев обмана злоумышленник звонит жертве и представляется специалистом из службы безопасности банка...

Большинство атак длились 5-7 часов, но продолжительность некоторых достигала 10 часов...

Цифровая трансформация существенно меняет нашу жизнь, и общества, которые этого не понимают, окажутся в крайне невыгодном положении и будут вынуждены играть по правилам игры, созданным другими...

Этот пробел в системе безопасности важен по нескольким причинам. Прежде всего, все три мессенджера считаются безопасными, поскольку используют систему сквозного шифрования...

Одна из жертв таких мошеннических схем потеряла 195 000 рублей, причем деньги с ее банковской карты сняли посредством множества мелких транзакций...

В Армении в третьем квартале 2022 года хакеры взломали в 5 раз больше аккаунтов, чем в предыдущем...

К безопасности собственных гаджетов молодые сотрудники относятся с большей ответственностью, чем к служебным устройствам: в этом признались 48% представителей «поколения Z» и 39% «миллениалов»...

Из-за неправильных конфигураций сервера любой желающий мог через интернет получить доступ к 2,4 терабайтам пользовательской информации, что на нем хранилась...

Угонщикам требуется всего около минуты, чтобы успеть все это сделать...

Есть мнение, что утечка произошла из сети одного из партнеров компании, скорее всего, Lenovo...

В результате каждой успешной кибератаки 37% компаний теряют более 100 000 долларов, а 4% компаний – более $1 млн...

Новый инструмент Google позволяет легко удалять поисковые результаты, содержащие ваш адрес, номер телефона и другую личную информацию, по которой вас можно идентифицировать...

При взломе корпоративных сетей для получения доступа к VPN и внутренней сети злоумышленники обычно используют украденные учетные данные сотрудников...