Ի՞նչ է MFA-հոգնածությունը, եւ ինչպե՞ս են չարագործները փորձում գողանալ օգտահաշիվները դրա օգնությամբ

13:20 22 սեպտեմբերի, 2022

13:20 22 սեպտեմբերի, 2022Չարամիտները հաճախ են դիմում այսպես կոչված սոցիալական ինժեներիայի մեթոդներին՝ օգտահաշիվներին հասանելիություն ստանալու եւ խոշոր ցանցերը կոտրելու համար։ «MFA-հոգնածություն» (MFA (multi-factor authentication) Fatigue) անունը կրող տեխնոլոգիան այդպիսի գրոհների տարրերից մեկն է եւ վերջին ժամանակներս ավելի տարածված է դառնում հաքերների շրջանում։

Կորպորատիվ ցանցերը կոտրելու ժամանակ VPN-ին եւ ներքին ցանցին հասանելիություն ստանալու համար չարամիտները սովորաբար օգտագործում են աշխատակիցների գողացված տվյալները։ Այդ տվյալներն ստանալն այնքան էլ դժվար չէ, ինչպես կարող է թվալ գործից անտեղյակ մարդուն. հաքերները դրա համար օգտագործում են ֆիշինգային գրոհներ, վնասակար ծրագրեր, այս կամ այն համակարգում թերությունների պատճառով արտահոսած կամ Darknet-ի առեւտրային հարթակներում ձեռք բերված տվյալներ։

Կորպորատիվ ցանցի պաշտպանության համար հեղինակավոր շատ ընկերություններ կիրառում են բազմագործոն նույնականացում (multi-factor authentication, MFA), որպեսզի օգտատերերը չկարողանան մտնել ցանց՝ առանց լրացուցիչ ստուգման, որը կարող է հասանելիության մեկանգամյա կոդ լինել, մուտքի փորձը հաստատելու հարցում եւ այլն։

Հաքերները կարող են օգտագործել բազմաթիվ մեթոդներ բազմագործոն նույնականացումը շրջանցելու համար. դրանց մեծ մասը կապված է cookie ֆայլերը գողանալու հետ՝ վնասակար ծրագրերի կամ ֆիշինգային գրոհների օգնությամբ։ Բայց վերջին ժամանակներս, ինչպես արդեն վերը նշվեց, ավելի հանրահայտ է դառնում MFA-հոգնածության մեթոդը, որը կոչվում է նաեւ «MFA push spam», չէ՞ որ այն չի պահանջում ո՛չ վնասակար ծրագրեր, ո՛չ ֆիշինգային ենթակառուցվածքներ, իսկ մեթոդի արդյունավետությունը բավական բարձր է։

Ի՞նչ է MFA հոգնածությունը

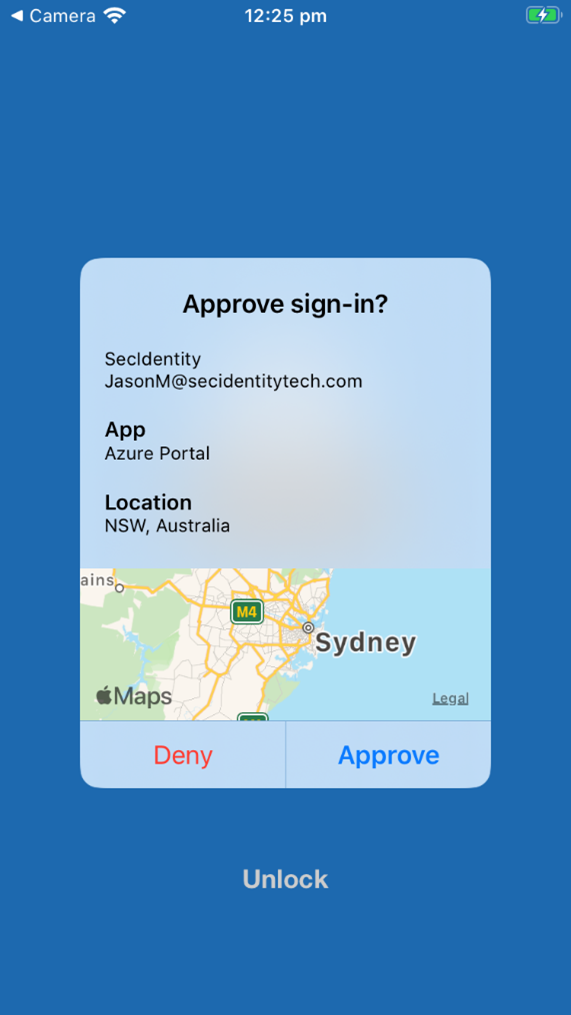

Ինչպես նշվում է bleepingcomputer.com-ը, եթե կազմակերպությունը բազմագործոն նույնականացումը կարգավորում է push-ծանուցումներ ուղարկելու համար, աշխատակիցն իր բջջային սարքի վրա ստանում է ծանուցում այն մասին, որ ինչ-որ մեկը փորձում է մտնել ցանց իր տվյալներով։ Աշխատակիցը կարող է կա՛մ հաստատել մուտքը, կա՛մ մերժել այն (տե՛ս սքրինշոթը ստորեւ)։

«MFA Fatigue» գրոհի ընթացքում չարագործը գործի է դնում նախապես գրված ծրագրային կոդը, որն անընդհատ փորձում է միանալ ցանցին՝ օգտագործելով տվյալ աշխատակցի լոգինն ու գաղտնաբառը։ Արդյունքում՝ աշխատակցի բջջային հեռախոսին ստացվում են բազմաթիվ ծանուցումներ։

Գրոհողների նպատակն է՝ այնպես անել, որ զոհը հոգնի օր ու գիշեր ստացվող ծանուցումներից եւ բթանա նրա զգոնությունը՝ կիբերանվտանգության առումով։

Այս մեթոդի օգտագործման վառ ցուցադրումը կարելի է տեսնել այս տեսահոլովակում.

Շատ դեպքերում չարամիտներն ուղարկում են MFA կրկնվող ծանուցումներ, ինչից հետո էլեկտրոնային փոստով, մեսենջերով կամ հեռախոսով կապվում են պոտենցիալ զոհի հետ, ներկայանում որպես աջակցության ծառայության աշխատակիցներ եւ փորձում համոզել օգտատիրոջը, որ հաստատի MFA-ի հարցումը։

Մշտական ծանուցումներից հոգնած զոհը կարող է պատահաբար սեղմել «Հաստատել» կոճակը կամ պարզապես ընդունել MFA-ի հարցումը, որպեսզի կանգնեցնի ծանուցումների հոսքը, որոնք ստանում է հեռախոսով։

Հենց այս մեթոդն են օգտագործել Lapsus$-ի եւ Yanluowang-ի հաքերները՝ կոտրելու համար Microsoft-ը, Cisco-ն, ինչպես նաեւ Uber-ը։

Ի՞նչ անել, եթե գրոհում են MFA Fatigue-ի օգտագործմամբ

Եթե դարձել եք MFA Fatigue մեթոդի օգտագործմամբ գրոհի զոհ եւ MFA push-ծանուցումների հեղեղ եք ստանում.

- Խուճապի մի՛ մատնվեք։

- Ոչ մի դեպքում մի՛ հաստատեք MFA-ի հարցումը՝ ծանուցումների հոսքը դադարեցնելու հույսով։

- Մի՛ խոսեք անծանոթ մարդկանց հետ, որոնք պնդում են, որ ձեր կազմակերպությունից են կամ ներկայացնում են աջակցության ծառայությունը։

Ի՞նչ անել այդ դեպքում

- Առաջին հերթին կապվեք ձեր ընկերության ՏՏ-ադմինիստրատորների կամ ձեր ղեկավարների հետ եւ բացատրեք իրավիճակը։

- Փոխե՛ք ձեր օգտահաշվի գաղտնաբառը, որպեսզի հաքերը չկարողանա շարունակել մտնել համակարգ եւ ստեղծել հետագա MFA push-ծանուցումներ։

- Հենց ձեր գաղտնաբառը փոխվի, հաքերն այլեւս չի կարողանա ուղարկել սպամ MFA, ինչը Ձեզ եւ ադմինիստրատորներին հնարավորություն կտա հանգիստ ստուգել իրավիճակը, որպեսզի հասկանաք, թե ինչպես եւ երբ են ձեր տվյալները վտանգի ենթարկել և հասանելի դարձել ուրիշներին։

Կորպորատիվ ցանցի անվտանգության մակարդակը բարձրացնելու համար մասնագետները խորհուրդ են տալիս անջատել MFA push-ծանուցումները, իսկ եթե դա անհնար է անել, կարելի է միացնել թվերի համադրման ֆունկցիան՝ անվտանգությունը բարձրացնելու համար։

Կարելի է նաեւ սահմանափակել նույնականացման հարցումների թիվը յուրաքանչյուր օգտատիրոջ համար, իսկ եթե սահմանաչափը գերազանցվի, ապա փակել օգտահաշիվները եւ իրազեկել ադմինիստրատորին։

Որոշ մասնագետներ ձեռնարկություններին առաջարկում են անցնել անվտանգության ապարատային բանալիների՝ համակարգ մուտքը պաշտպանելու համար, բայց խնդիրն այն է, որ այդ բանալիները կարող են անհամատեղելի լինել որոշ օնլայն-սերվիսների հետ։